Secondo la recente analisi di Checkpoint i dispositivi più colpiti sarebbero quelli su cui sono installate versioni più datate del sistema operativo Android. Gooligan utilizza ben due vulnerabilità note e documentate, al fine di violare l'accesso root del dispositivo. Come risultato, il dispositivo installa autonomamente altre applicazioni. In tal modo, il numero di download di queste applicazioni viene gonfiato, incrementandone di conseguenza il ranking nello store. Per coloro ai quali questo approccio suona familiare, nella scorsa metà dell'anno, anche il malware HummingBad, che utilizzava la stessa procedura, ha dato importanti spunti di discussione.

Quali sono i rischi?

Dal momento che Gooligan, come HummingBad, viola il dispositivo, il cybercriminale ha accesso indiscriminato a tutti i dati archiviati sul dispositivo. Sebbene, allo stato attuale, non siano noti accessi indesiderati a immagini o documenti personali, a livello squisitamente tecnico non sussisterebbe alcun limite a tale manipolazione.

Per scaricare più applicazioni Gooligan trafuga il cosiddetto token* di autenticazione per l'account Google dell'utente. Se il malintenzionato è venuto in possesso di questo token, sarà in grado di accedere a tutti i servizi Google di cui il titolare del conto è fruitore. Misure di sicurezza come l'autenticazione a due livelli in questo caso perdono la propria efficacia, poiché - dalla prospettiva dei server di Google - il token risulta essere corretto e regolarmente registrato.

Quanti dispositivi sono interessati?

Potenzialmente tutti i telefoni e tablet Android su cui è installato Android 4 o Android 5 e con i quali sono state scaricate applicazioni da app store di terzi. Dispositivi con versioni di Android più recenti non sono colpiti dalla minaccia.

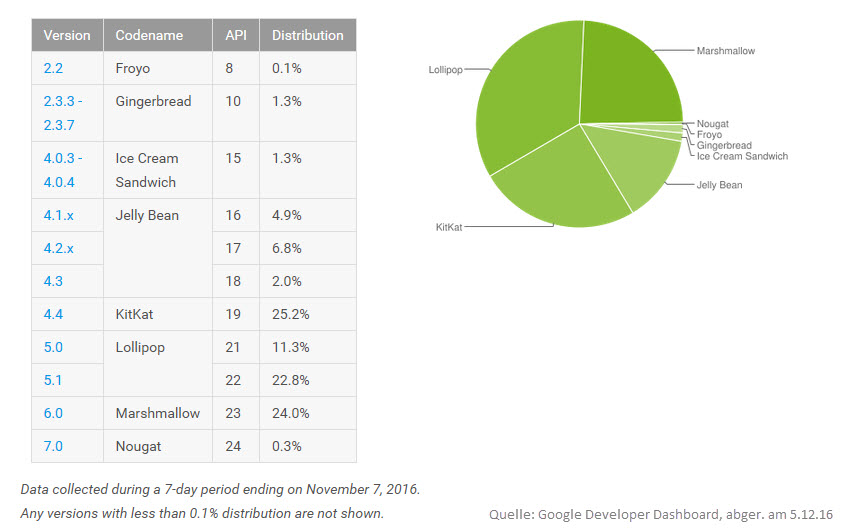

Tuttavia, per un numero purtroppo elevato di dispositivi le versioni più recenti di Android non sono (ancora) disponibili. Le versioni "Kit Kat" e "Lollipop" cubano ancora per quasi il 60% dei sistemi operativi installati sui dispositivi in uso su scala mondiale. Terreno fertile per Gooligan che non pare avere un targeting verticale contro un particolare gruppo di utenza o specifiche aziende ma colpisce indiscriminatamente chiunque.

Quali misure ha intrapreso Google?

Google ha già contattato e informato gli utenti colpiti e revocato i token violati, rendendoli inutilizzabili per i cybercriminali. Gli interessati devono registrarsi nuovamente dopo aver rimosso il malware. Purtroppo, l'unico metodo affidabile per rimuovere Gooligan dai dispositivi infetti è resettare il dispositivo. Questo metodo permette di rimuovere l'accesso illegittimo alla root e assicura che l'applicazione incriminata venga rimossa. Eventuali applicazioni il cui ranking ha beneficiato delle attività di Gooligan sono già state rimosse da Google Play.

Infine Checkpoint ha stilato un elenco di applicazioni manifestamente infettate da Gooligan.

I consigli di sicurezza di G DATA

- La protezione più efficace è l'uso di una versione Android aggiornata, priva quindi delle falle sfruttate da Gooligan. Dal momento che questo non è sempre possibile, è necessario fare attenzione quando si utilizzano applicazioni scaricate da fonti non ufficiali. Come rilevato dai ricercatori G DATA infatti, un quarto delle applicazioni presenti su piattaforme di terzi è infetto.

- Particolare cautela è consigliata se uno smartphone o un tablet, appartenente alle categorie di rischio di cui sopra, viene utilizzato in un ambiente business. A seconda del modo in cui i dati sono archiviati e elaborati su tali dispositivi, possono essere accessibili a persone non autorizzate.

- L'installazione di una protezione efficace contro i malware sui dispositivi mobili non è quindi solo un extra ma un must. Questo vale sia per i privati sia in azienda.